以太之光无敌无限钻石版

- 文件大小:861.0MB

- 界面语言:简体中文

- 文件类型:Android

- 授权方式:5G系统之家

- 软件类型:装机软件

- 发布时间:2024-11-22

- 运行环境:5G系统之家

- 下载次数:387

- 软件等级:

- 安全检测: 360安全卫士 360杀毒 电脑管家

系统简介

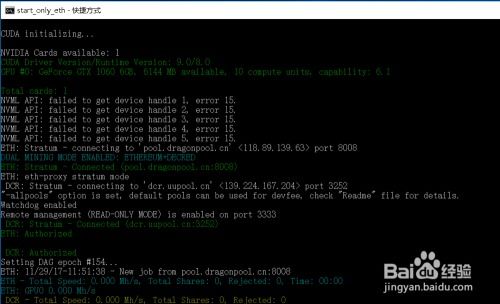

挖矿病毒简介挖矿病毒是一种运行在受害主机上,进行虚拟货币挖取的恶意程序。常见的虚拟货币包括比特币、以太币、门罗币、达世币等。挖矿病毒会占用计算机大量资源,导致计算机操作卡顿和资源不足,从而影响主机承载的业务正常运行。

挖矿病毒原理挖矿病毒主要通过以下方式感染主机:1. 漏洞利用:通过破解软件植入挖矿程序,或利用0day/Nday漏洞进行公网扩散。2. 钓鱼文档:通过钓鱼文档传递挖矿程序。3. U盘传播:通过U盘进行病毒传播。4. 口令破解:在局域网内进行口令破解,如SSH、RDP、数据库弱口令破解等。5. 操作系统漏洞:利用操作系统常见漏洞进行扩散,如Windows中的MS17010等。

挖矿病毒实例分析以Xmrig家族挖矿病毒为例,其攻击流程通常包括以下步骤:1. 获取主机权限:通过暴露在公网的漏洞获取主机权限。2. 植入挖矿病毒前置程序:运行挖矿病毒前置程序,进行环境检查和依赖环境安装。3. 运行挖矿病毒:判断是否满足挖矿病毒运行条件,满足则运行挖矿病毒,不满足则可能通过重启等方式再次尝试。

挖矿病毒特征挖矿病毒的主要特征包括:1. 资源占用:会占用大量系统资源,导致计算机操作卡顿和资源不足。2. 网络带宽浪费:影响办公效率,增加电力消耗。3. 信息泄露:黑客可能通过挖矿病毒窃取系统密码、机密文件和探索网络中其他资产,导致关键信息泄露和文件丢失。

应急处理案例例如,在某高校的一次挖矿病毒应急处置中,服务器被植入挖矿病毒,访问矿池,内网横向传播。通过SSH扫描、弱密码攻击进入系统,利用恶意动态链接库隐藏活动。管理员通过删除动态库、修改密码、清理恶意程序等方式成功处置了入侵。

以太坊挖矿病毒样本分析:揭秘恶意软件的入侵与破坏

随着以太坊等加密货币的兴起,挖矿活动日益活跃。然而,随之而来的是挖矿病毒的风险。本文将深入分析以太坊挖矿病毒样本,揭示其入侵方式、破坏力以及防范措施。

一、以太坊挖矿病毒的定义与特点

以太坊挖矿病毒是一种恶意软件,它通过非法手段占用用户计算机资源,进行以太坊等加密货币的挖掘。这种病毒具有以下特点:

隐蔽性强:病毒通常伪装成正常程序,难以被用户察觉。

破坏力大:病毒会占用大量CPU和GPU资源,导致计算机运行缓慢甚至瘫痪。

传播速度快:病毒可以通过网络、邮件、下载等多种途径传播。

二、以太坊挖矿病毒的入侵方式

以太坊挖矿病毒的入侵方式主要有以下几种:

漏洞利用:病毒利用操作系统或应用程序中的漏洞,入侵用户计算机。

钓鱼邮件:病毒通过发送含有恶意链接的钓鱼邮件,诱使用户点击并下载病毒。

恶意软件捆绑:病毒与其他软件捆绑在一起,用户在下载软件时无意中安装了病毒。

网页挂马:病毒通过在网页中植入恶意代码,诱使用户点击并感染病毒。

三、以太坊挖矿病毒的破坏力

以太坊挖矿病毒对用户计算机的破坏力主要体现在以下几个方面:

性能下降:病毒占用大量CPU和GPU资源,导致计算机运行缓慢,甚至出现卡顿、死机等现象。

系统崩溃:病毒破坏系统文件,导致系统无法正常运行。

隐私泄露:病毒窃取用户隐私信息,如银行账户、密码等。

经济损失:病毒占用用户计算机资源进行挖矿,导致用户无法正常使用计算机,甚至造成经济损失。

四、防范以太坊挖矿病毒的措施

为了防范以太坊挖矿病毒,用户可以采取以下措施:

安装杀毒软件:定期更新杀毒软件,对计算机进行病毒扫描和查杀。

提高安全意识:不随意点击不明链接,不下载来历不明的软件。

加强系统防护:关闭不必要的系统服务,降低病毒入侵风险。

定期备份重要数据:以防病毒破坏导致数据丢失。

使用安全浏览器:使用具有安全防护功能的浏览器,降低病毒入侵风险。

以太坊挖矿病毒是一种严重的网络安全威胁,用户应提高警惕,采取有效措施防范病毒入侵。通过安装杀毒软件、提高安全意识、加强系统防护等手段,可以有效降低病毒风险,保障计算机安全。

常见问题

- 2024-11-22 钱包

- 2024-11-22 提瓦特赛车游戏下载安装手机版

- 2024-11-22 小说排行榜

- 2024-11-22 mindows工具箱

装机软件下载排行