区块链的算法

- 文件大小:

- 界面语言:简体中文

- 文件类型:

- 授权方式:5G系统之家

- 软件类型:装机软件

- 发布时间:2024-10-29

- 运行环境:5G系统之家

- 下载次数:192

- 软件等级:

- 安全检测: 360安全卫士 360杀毒 电脑管家

系统简介

区块链算法主要分为共识算法和加密算法两大类。它们在区块链技术的运行中起着至关重要的作用,确保了区块链系统的安全性和去中心化特性。

共识算法共识算法是区块链网络中节点达成一致意见的机制,以确保网络中的数据一致性和安全性。常见的共识算法包括:

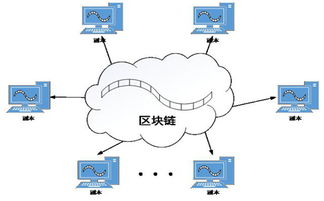

1. 工作量证明(Proof of Work, PoW): 机制:节点通过解决计算难题来竞争记账权,第一个成功解决问题的节点有权将新区块添加到区块链上。 代表:比特币(Bitcoin)。

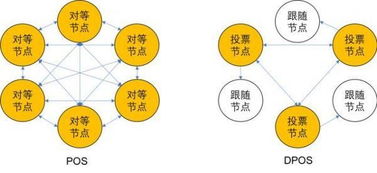

2. 权益证明(Proof of Stake, PoS): 机制:节点根据持有的代币数量和时长来竞争记账权,持有更多代币的节点有更高的机会成为记账节点。 代表:以太坊(Ethereum)。

3. 权益授权证明(Delegated Proof of Stake, DPoS): 机制:持有代币的用户可以投票选举代表节点,代表节点负责记账和维持网络运行。 代表:EOS。

4. 实用拜占庭容错(Practical Byzantine Fault Tolerance, PBFT): 机制:通过投票和共识算法来处理网络中的拜占庭将军问题,适用于需要高交易吞吐量的场景。 代表:Fabric。

5. 授权权益证明(Authority Based Proof of Stake, ABPoS): 机制:通过预选节点和权益证明相结合,提高交易处理速度和安全性。 代表:VeChain。

加密算法加密算法用于确保区块链上的数据安全和隐私保护。常见的加密算法包括:

1. 哈希算法(Hashing Algorithm): 机制:将输入数据转换成固定长度的输出数据,具有不可逆性。 代表:SHA256(用于比特币)。

2. 公钥加密(Public Key Cryptography): 机制:使用一对密钥(公钥和私钥)进行加密和解密,确保数据在传输过程中的安全性。 代表:RSA、ECC。

3. 数字签名(Digital Signature): 机制:使用私钥对数据进行签名,使用公钥验证签名的真实性。 代表:ECDSA。

4. 同态加密(Homomorphic Encryption): 机制:允许对加密数据进行计算,而无需先解密数据,保护数据隐私的同时实现数据处理。 代表:Paillier。

5. 零知识证明(ZeroKnowledge Proof): 机制:证明者在不泄露任何信息的情况下,向验证者证明某个陈述是真实的。 代表:Zcash。

这些算法共同构成了区块链技术的核心,确保了区块链系统的安全、高效和去中心化特性。随着区块链技术的不断发展,新的算法和机制也在不断涌现,以适应不同的应用场景和需求。

区块链算法概述

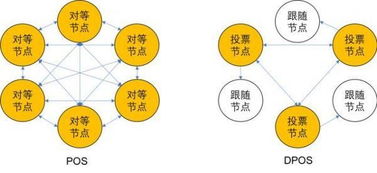

区块链技术作为一种革命性的分布式账本技术,其核心在于其算法设计。区块链算法主要包括共识算法、加密算法和哈希算法等,这些算法共同确保了区块链系统的安全性、可靠性和去中心化特性。

共识算法

共识算法是区块链技术的灵魂,它确保了网络中的所有节点就某一状态达成一致。以下是几种常见的共识算法:

工作量证明(Proof of Work,POW)

POW是最早的共识算法之一,它要求节点通过解决复杂的数学问题来证明自己的工作量,从而获得记账权。比特币就是采用POW算法。

权益证明(Proof of Stake,PoS)

PoS算法通过让节点质押代币来获得记账权,相比POW算法,PoS更加节能且出块速度更快。但PoS算法可能导致“富者越富”的现象。

委托权益证明(Delegated Proof of Stake,DPoS)

DPoS算法与PoS类似,但记账权的竞争是由币持有者通过投票来决定的,这使得出块速度更快。然而,DPoS算法同样可能导致中心化趋势。

历史证明(Proof of History,PoH)

PoH算法通过连续的哈希处理将交易序列连接起来,形成一个不可逆转的哈希序列,为交易提供时间戳。

加密算法

加密算法是区块链技术中保证数据安全的关键。以下是几种常见的加密算法:

对称加密算法

对称加密算法使用相同的密钥进行加密和解密。常见的对称加密算法有AES、DES等。

非对称加密算法

非对称加密算法使用一对密钥,即公钥和私钥。公钥用于加密,私钥用于解密。常见的非对称加密算法有RSA、ECC等。

哈希算法

哈希算法在区块链技术中扮演着至关重要的角色,它保证了数据的不可篡改性。以下是几种常见的哈希算法:

SHA-256

SHA-256是一种广泛使用的哈希算法,它将任意长度的输入数据转换为固定长度的哈希值。

SHA-3

SHA-3是SHA-2的升级版,它提供了更高的安全性和更好的抗碰撞能力。

keccak

keccak是一种基于SHA-3的哈希算法,它同样具有很高的安全性和抗碰撞能力。

区块链算法是区块链技术的核心,它保证了区块链系统的安全性、可靠性和去中心化特性。随着区块链技术的不断发展,未来将会有更多创新性的算法出现,为区块链技术的应用提供更广阔的空间。

下载地址

常见问题

- 2024-10-29 skype手机安卓版

- 2024-10-29 whatsapp安卓版

- 2024-10-29 区块链币网

- 2024-10-29 mindows工具箱

装机软件下载排行